|

|

| Zeile 12: |

Zeile 12: |

| Seite 294 | | Seite 294 |

|

| |

|

| | = Netzwerktechnik: Einführung = |

|

| |

|

| == Das Heimnetz & Netzwerk-Topologien ==

| | [[Netzwerktechnik: Einführung|<span class="mw-ui-button mw-ui-progressive">⬅️ Netzwerktechnik: Einführung</span>]] |

| | |

| Wir starten dort, wo ihr bereits täglich mit Netzwerken in Berührung kommt: eurem Heimnetz. Von hier aus lernen wir die grundlegenden Bausteine und Strukturen kennen.

| |

| | |

| [[Datei:Topologie.png|center|500px]] | |

| | |

| Themen: Netzwerkkomponenten (Router, Switch, AP), Verkabelung, Topologien (Stern, Bus, Ring, Mesh), WLAN-Grundlagen.

| |

| | |

| === Zeitreise: Vom Splitter zum All-in-One-Gate ===

| |

| Was heute als »Router« in einer einzigen Box steckt, waren früher vier bis fünf separate Geräte. Ein kurzer Rückblick – und warum das alles verschwunden ist:

| |

| | |

| [[Datei:Zeitreise.png|center|500px]]

| |

| | |

| {{Box

| |

| |Typ=info

| |

| |Titel=Was war der Splitter?

| |

| |

| |

| Der Splitter (BBAE) teilte das Signal an der TAE-Dose: 0–4 kHz für analoges Telefon, 25 kHz–2,2 MHz für DSL-Daten. Ohne Splitter gab es Störgeräusche beim Telefonieren. Mit VoIP (Telefonie über Internet) wurde er überflüssig.

| |

| }}

| |

| | |

| {{Box

| |

| |Typ=info

| |

| |Titel=Komponenten im Detail – früher vs. heute

| |

| |Text=

| |

| }}

| |

| {|class="wikitable"

| |

| |-

| |

| !Komponente!!Funktion früher!!Heute

| |

| |-

| |

| |'''TAE-Dose'''

| |

| |Wandanschluss für Telefon + DSL

| |

| |}

| |

| | |

| = Das Heimnetzwerk verstehen =

| |

| | |

| == Überblick: Was steckt in deinem Heimnetz? ==

| |

| | |

| Ein typisches Heimnetzwerk besteht aus einem Router (oft vom Internet-Provider) und verschiedenen Endgeräten, die per Kabel (LAN) oder Funk (WLAN) verbunden sind. Was die meisten »Router« nennen, ist in Wahrheit ein Multifunktions-Gateway mit 8+ Funktionen in einem Gehäuse.

| |

| '''Router''' => Multifunktions-Gateway

| |

| | |

| [[Datei:Abbil.4.png|center|800px|rahmenlos]]

| |

| | |

| | |

| {{Box

| |

| |Typ=light

| |

| |Titel=Private IP-Bereiche: Warum 192.168? | |

| |

| |

| Im Heimnetz werden private IP-Adressen verwendet (RFC 1918), die nicht im Internet geroutet werden. Der Router übersetzt sie per NAT in seine eine öffentliche IP.

| |

| }}

| |

| | |

| {| class="wikitable"

| |

| |-

| |

| !Bereich (CIDR)!!Adressen!!Typische Verwendung

| |

| |-

| |

| |10.0.0.0/8

| |

| |~16,7 Mio.

| |

| |Große Unternehmen, Cloud (AWS, Azure)

| |

| |-

| |

| |172.16.0.0/12

| |

| |~1 Mio

| |

| |Mittlere Netze, Docker-Defaults

| |

| |-

| |

| |192.168.0.0/16

| |

| |~65.000

| |

| |Heimnetzwerke (Standard bei Routern)

| |

| |}

| |

| | |

| {{Box

| |

| |Typ=light

| |

| |Titel=Analogie: Adresse, Ausweis und Tor

| |

| |Text=<p>IP-Adresse=Adresse auf dem Briefumschlag (kann sich ändern, z.B. per DHCP)

| |

| MAC-Adresse = Personalausweis der Netzwerkkarte (ab Werk fest eingebrannt, bleibt gleich egal wo das Gerät ist)

| |

| Gateway = Das Tor zur Stadt (Internet) – ohne dieses Tor bleibt jedes Paket im lokalen Netz

| |

| Die Oktette der IP: 192.168.2 = »Straße«, .10 = »Hausnummer«. Bei /24 stehen Hausnummern 1–254 zur Verfügung.

| |

| }}

| |

| | |

| {{Box

| |

| |Typ=warning

| |

| |Titel=Achtung: MAC-Spoofing

| |

| |Text=<p>Die Analogie »Personalausweis« hinkt an einer Stelle: MAC-Adressen lassen sich per Software fälschen (MAC-Spoofing). Deshalb ist eine MAC-basierte Zugriffskontrolle (MAC-Filter im Router) kein echtes Sicherheitsfeature – ein Angreifer kann eine erlaubte MAC-Adresse einfach kopieren. Mehr dazu im Modul IT-Sicherheit.

| |

| }}

| |

| | |

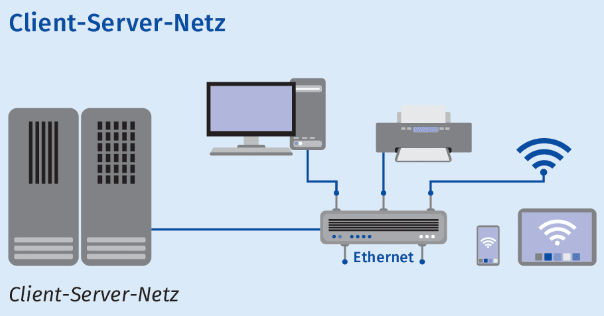

| == Client-Server-Modell ==

| |

| | |

| Wie kommunizieren Geräte im Netzwerk? Das Client-Server-Prinzip ist das zentrale Modell - ein Client stellt Anfragen, der Server liefert Antworten.

| |

| | |

| [[Datei:Client.png|center|500px]]

| |

| | |

| Themen: Dienste und Ports, Anfrage-Antwort-Prinzip, Beispiele aus dem Alltag (Web, E-Mail, Dateifreigabe).

| |

| | |

| == DHCP & DNS ==

| |

| Zwei Dienste, ohne die im Netzwerk fast nichts funktioniert: DHCP vergibt automatisch IP-Adressen, DNS löst Domainnamen in IP-Adressen auf.

| |

| | |

| [[Datei:DHCP.png|center|500px]]

| |

| | |

| Themen: DORA-Prozess, DNS-Hierarchie, Zusammenspiel beider Dienste, Fehlersuche.

| |

| | |

| == TCP, UDP & Ports ==

| |

| | |

| Die Transportschicht regelt, wie Daten zwischen Anwendungen übertragen werden. Zwei Protokolle - zwei Philosophien:

| |

| | |

| <div class="box-row"> | |

| | |

| <div class="box-col">

| |

| {{Box

| |

| |Typ=info

| |

| |Titel=TCP – zuverlässig

| |

| |

| |

| * Verbindungsorientiert (3-Way-Handshake)

| |

| * Reihenfolge garantiert

| |

| * Fehlererkennung + Neuübertragung

| |

| | |

| '''Typische Ports:'''

| |

| 80 HTTP, 443 HTTPS, 22 SSH, 25 SMTP, 3306 MySQL

| |

| }}

| |

| </div>

| |

| | |

| <div class="box-col">

| |

| {{Box

| |

| |Typ=success

| |

| |Titel=UDP – schnell

| |

| |

| |

| * Verbindungslos (Fire-and-Forget)

| |

| * Keine Reihenfolge-Garantie

| |

| * Kein Overhead, geringe Latenz

| |

| | |

| '''Typische Ports:'''

| |

| 53 DNS, 67/68 DHCP, 123 NTP, 443 QUIC

| |

| }}

| |

| </div> | |

| | |

| </div>

| |

| | |

| | |

| Themen: Well-Known Ports, Verbindungsaufbau (Handshake), Anwendungsfälle, Port-Bereiche.

| |

| | |

| == IPv4 & Subnetting ==

| |

| Unser größter Schwerpunkt. IP-Adressen sind die Grundlage jeder Netzwerkkommunikation. Subnetting - die Aufteilung von Netzwerken - ist eines der wichtigsten IHK-Prüfungsthemen.

| |

| | |

| [[Datei:IPv4 & Subnetting.png|center|500px]]

| |

| | |

| Themen: IP-Klassen, Subnetzmasken, CIDR-Notation, Netz-/Broadcast-Berechnung, VLSM, Netzplanung. Mehrere Unterrichtseinheiten - wir ueben das intensiv!

| |

| | |

| == ARP, Mac-Adressen, ASCII, OSI-Modell ==

| |

| | |

| Unser zweiter Schwerpunkt. Das OSI-Modell ordnet alle Netzwerk-Themen in ein Schichtensystem ein - das Fundament, mit dem alles zusammenhängt.

| |

| | |

| [[Datei:ARP.png|center|500px]]

| |

| | |

| Themen: 7 OSI-Schichten, Datenkapselung (PDUs), ARP-Prozess, MAC- vs. IP-Adressierung, Zusammenspiel der Schichten.

| |

| | |

| == IPv6 ==

| |

| | |

| Der Adressraum von IPv4 ist erschöpft. IPv6 ist der Nachfolger mit 128-Bit-Adressen - ein ganz anderes Format:

| |

| | |

| {{Box

| |

| |Typ=info

| |

| |Titel=IPv6-Adresse (128 Bit = 8 Bloecke mit je 16 Bit)

| |

| |

| |

| '''2001:0db8:85a3:0000:0000:8a2e:0370:7334'''

| |

| | |

| Verkuerzt: 2001:db8:85a3::8a2e:370:7334

| |

| Hexadezimal-Notation mit Doppelpunkten statt Dezimal mit Punkten

| |

| }}

| |

| | |

| Themen: Warum IPv6 nötig ist, Adressformat, Kurzschreibweisen, Link-Local vs. Global, Unterschiede zu IPv4.

| |

| | |

| == Routing ==

| |

| | |

| Routing beschreibt, wie Datenpakete ihren Weg durch mehrere Netzwerke finden - vom Absender zum Empfänger, Hop für Hop.

| |

| | |

| [[Datei:Routing.png|center|500px]]

| |

| | |

| Themen: Statisches vs. dynamisches Routing, Routing-Tabellen, Default Gateway, Traceroute.

| |

| | |

| == Backup & Datensicherung ==

| |

| | |

| Zum Abschluss des Moduls: Wie sichert man Daten systematisch? Verschiedene Backup-Strategien und RAID-Level im Überblick.

| |

| | |

| [[Datei:Backup.png|center|500px]]

| |

| | |

| Themen: Backup-Strategien, Großvater-Vater-Sohn-Prinzip, RAID-Level, RTO/RPO, Sicherungskonzepte erstellen.

| |

| | |

| == IHK-Prüfung: Netzwerk-Themen ==

| |

| | |

| Netzwerktechnik ist fester Bestandteil der IHK-Abschlussprüfung - für FIAE und FISI. Der Schwerpunkt liegt auf:

| |

| | |

| {|class="wikitable"

| |

| !Prüfungsteil

| |

| !Typische Themen

| |

| !Gewichtung

| |

| |-

| |

| |AP1

| |

| |Subnetting, OSI, Protokolle, IP-Adressen

| |

| |Hoch

| |

| |-

| |

| |AP2

| |

| |Netzwerkplanung, Sicherheit, Backup/RAID

| |

| |Mittel

| |

| |-

| |

| |}

| |

| | |

| {{Box

| |

| |Typ=warning

| |

| |Titel=Schwerpunkte in diesem Modul

| |

| |

| |

| Subnetting und das OSI-Modell bekommen den meisten Raum - das sind die Themen, an denen in Prüfungen die meisten Punkte verloren gehen. Wir üben das, bis es sitzt.

| |

| }}

| |