Dein Heimnetzwerk verstehen: Unterschied zwischen den Versionen

Keine Bearbeitungszusammenfassung |

|||

| Zeile 230: | Zeile 230: | ||

}} | }} | ||

== 📡 Wi-Fi-Standards (802.11) | {{Box | ||

{| class="wikitable" | |Typ=warning | ||

|Titel=📡 Wi-Fi-Standards (802.11) | |||

}} | |||

{| class="wikitable" style="margin: auto;" | |||

|- | |- | ||

! Standard | ! Standard | ||

| Zeile 263: | Zeile 267: | ||

| bis 46 Gbit/s | | bis 46 Gbit/s | ||

|} | |} | ||

{{Box | |||

|Typ=warning | |||

|Titel='''⚠️ Brutto ≠ Netto''' | |||

| | |||

Die Brutto-Raten (PHY) sind Laborbedingungen. In der Praxis: Wi-Fi 4/5 ca. 50–70%, Wi-Fi 6/7 ca. 70–85%. | Die Brutto-Raten (PHY) sind Laborbedingungen. In der Praxis: Wi-Fi 4/5 ca. 50–70%, Wi-Fi 6/7 ca. 70–85%. | ||

}} | |||

== Faustregel: Wann LAN, wann WLAN? | |||

'''LAN''' für alles Statonäre mit hohem Bandbreitenbedarf: Desktop-PC, Smart TV, Gaming-Konsole, NAS. | {{Box | ||

'''WLAN 5 GHz''' für mobile Geräte im selben/nächsten Raum: Laptop, Tablet, Smartphone. | |Typ=success | ||

'''WLAN 2,4 GHz''' für entfernte Geräte oder IoT mit geringem Datenbedarf: Smart Lights, Thermostate. | |Titel=Faustregel: Wann LAN, wann WLAN? | ||

| | |||

*'''LAN''' für alles Statonäre mit hohem Bandbreitenbedarf: Desktop-PC, Smart TV, Gaming-Konsole, NAS. | |||

*'''WLAN 5 GHz''' für mobile Geräte im selben/nächsten Raum: Laptop, Tablet, Smartphone. | |||

*'''WLAN 2,4 GHz''' für entfernte Geräte oder IoT mit geringem Datenbedarf: Smart Lights, Thermostate. | |||

}} | |||

== WLAN-Verbindungsaufbau & Sicherheit == | == WLAN-Verbindungsaufbau & Sicherheit == | ||

Du tippst das Passwort ein und klickst »Verbinden« – aber was passiert im Hintergrund? | {{Box | ||

|Typ=light | |||

|Titel= | |||

== 🛡️ WPA2 vs. WPA3 – Sicherheitsvergleich | | | ||

{| class="wikitable" | Du tippst das Passwort ein und klickst »Verbinden« – aber was passiert im Hintergrund? Der gesamte Prozess dauert typischerweise '''1–3 Sekunden''': | ||

[[Datei:VerbindungWLAN.png|center|500px]] | |||

}} | |||

{{Box | |||

|Typ=danger | |||

|Titel=🛡️ WPA2 vs. WPA3 – Sicherheitsvergleich | |||

}} | |||

{| class="wikitable" style="margin: auto;" | |||

|- | |- | ||

! Standard | ! Standard | ||

| Zeile 304: | Zeile 325: | ||

| Empfohlen | | Empfohlen | ||

|} | |} | ||

{{Box | |||

|Typ=success | |||

|Titel='''WPA3-Vorteile gegenüber WPA2''' | |||

| | |||

* '''SAE statt PSK:''' Schutz vor Offline-Wörterbuch-Angriffen (KRACK-resistent) | * '''SAE statt PSK:''' Schutz vor Offline-Wörterbuch-Angriffen (KRACK-resistent) | ||

* '''Forward Secrecy:''' Jede Sitzung hat eigene Schlüssel – vergangener Traffic bleibt sicher | * '''Forward Secrecy:''' Jede Sitzung hat eigene Schlüssel – vergangener Traffic bleibt sicher | ||

* '''Protected Management Frames:''' Schutz vor Deauth-Angriffen | * '''Protected Management Frames:''' Schutz vor Deauth-Angriffen | ||

}} | |||

== WLAN erweitern & Netzwerktrennung == | == WLAN erweitern & Netzwerktrennung == | ||

Das WLAN reicht nicht in alle Räume? Es gibt '''drei Ansätze''': | Das WLAN reicht nicht in alle Räume? Es gibt '''drei Ansätze''': | ||

{| class="wikitable" | |||

{| class="wikitable" style="margin: auto;" | |||

|- | |- | ||

! Methode | ! Methode | ||

| Zeile 340: | Zeile 364: | ||

| Premium | | Premium | ||

|} | |} | ||

Wenn alle Geräte im selben Subnetz sind, kann ein kompromittiertes IoT-Gerät auf | {{Box | ||

alle anderen | |Typ=warning | ||

zugreifen. | |Titel='''Flaches Netzwerk = Sicherheitsrisiko''' | ||

| | |||

IoT ins Gast-WLAN | Wenn alle Geräte im selben Subnetz sind, kann ein kompromittiertes IoT-Gerät auf alle anderen zugreifen. | ||

(Zugriff auf Heimnetz deaktivieren!). | {{Box | ||

|Typ=success | |||

|Titel=Lösung | |||

== 🛡️ Warum sind IoT-Geräte gefährlich? | | | ||

IoT ins Gast-WLAN (Zugriff auf Heimnetz deaktivieren!). | |||

}} | |||

[[Datei:Flaches_Netzwerk.png|center|500px]] | |||

}} | |||

{{Box | |||

|Typ=danger | |||

|Titel=🛡️ Warum sind IoT-Geräte gefährlich? | |||

| | |||

* '''Standard-Passwörter''' werden selten geändert (»admin/admin«) | * '''Standard-Passwörter''' werden selten geändert (»admin/admin«) | ||

* '''Keine Sicherheitsupdates''' nach dem Kauf | * '''Keine Sicherheitsupdates''' nach dem Kauf | ||

| Zeile 357: | Zeile 388: | ||

* '''Mirai-Botnet (2016):''' 600.000+ kompromittierte IoT-Geräte für DDoS-Angriffe | * '''Mirai-Botnet (2016):''' 600.000+ kompromittierte IoT-Geräte für DDoS-Angriffe | ||

'''Einfachste Maßnahme:''' Gast-WLAN im Router aktivieren, »Zugriff auf Heimnetz« deaktivieren, IoT-Geräte dorthin verschieben. | '''Einfachste Maßnahme:''' Gast-WLAN im Router aktivieren, »Zugriff auf Heimnetz« deaktivieren, IoT-Geräte dorthin verschieben. | ||

== 📡 Echtes Mesh vs. Extended WLAN | }} | ||

{{Box | |||

|Typ=warning | |||

|Titel=📡 Echtes Mesh vs. Extended WLAN | |||

| | |||

»Mesh-fähig« auf der Verpackung heißt '''nicht automatisch echtes Mesh'''! | »Mesh-fähig« auf der Verpackung heißt '''nicht automatisch echtes Mesh'''! | ||

{| class="wikitable" | }} | ||

{| class="wikitable" style="margin: auto;" | |||

|- | |- | ||

! Merkmal | ! Merkmal | ||

Version vom 11. April 2026, 21:52 Uhr

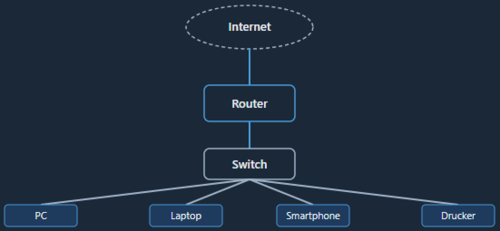

Überblick: Was steckt in deinem Heimnetz?

Ein typisches Heimnetzwerk besteht aus einem Router (oft vom Internet-Provider) und verschiedenen Endgeräten, die per Kabel (LAN) oder Funk (WLAN) verbunden sind. Was die meisten »Router« nennen, ist in Wahrheit ein Multifunktions-Gateway mit 8+ Funktionen in einem Gehäuse.

Im Heimnetz werden private IP-Adressen verwendet (RFC 1918), die nicht im Internet geroutet werden. Der Router übersetzt sie per NAT in seine eine öffentliche IP.

| Bereich (CIDR) | Adressen | Typische Verwendung |

|---|---|---|

| 10.0.0.0/8 | ~16,7 Mio. | Große Unternehmen, Cloud (AWS, Azure) |

| 172.16.0.0/12 | ~1 Mio. | Mittlere Netze, Docker-Defaults |

| 192.168.0.0/16 | ~65.000 | Heimnetzwerke (Standard bei Routern) |

- IP-Adresse > Adresse auf dem Briefumschlag (kann sich ändern, z.B. per DHCP)

- MAC-Adresse > Personalausweis der Netzwerkkarte (ab Werk fest eingebrannt, bleibt gleich egal wo das Gerät ist)

- Gateway > Das Tor zur Stadt (Internet) – ohne dieses Tor bleibt jedes Paket im lokalen Netz.

Die Oktette der IP: 192.168.2 »Straße«, .10 »Hausnummer«. Bei /24 stehen Hausnummern 1–254 zur Verfügung.

Die Analogie »Personalausweis« hinkt an einer Stelle: MAC-Adressen lassen sich per Software fälschen (MAC-Spoofing). Deshalb ist eine MAC-basierte Zugriffskontrolle (MAC-Filter im Router) kein echtes Sicherheitsfeature – ein Angreifer kann eine erlaubte MAC-Adresse einfach kopieren. Mehr dazu im Modul IT-Sicherheit.

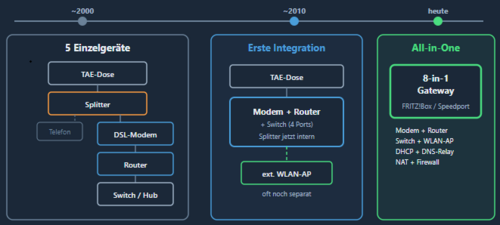

Zeitreise: Vom Splitter zum All-in-One-Gateway

Der Splitter (BBAE) teilte das Signal an der TAE-Dose: 0–4 kHz für analoges Telefon, 25 kHz–2,2 MHz für DSL-Daten. Ohne Splitter gab es Störgeräusche beim Telefonieren. Mit VoIP (Telefonie über internet) wurde er überflüssig.

Komponenten im Detail – früher vs. heute

| Komponente | Funktion früher | Heute |

|---|---|---|

| TAE-Dose | Wandanschluss für Telefon + DSL | Noch vorhanden, bei Glasfaser durch GF-TA ersetzt |

| Splitter | Trennte Sprache (POTS) und Daten (DSL) | Entfallen – VoIP ersetzt analoges Telefon |

| DSL-Modem | Wandelte DSL-Signal in Ethernet | Im Router integriert (oder ONT bei Glasfaser) |

| Router | Nur IP-Routing + NAT | Im All-in-One-Gerät |

| Hub / Switch | Verteilte LAN-Ports | 4-Port-Switch eingebaut |

| WLAN-AP | Separates Gerät (802.11b/g) | Dual/Tri-Band im Router (Wi-Fi 6/6E/7) |

In der Prüfung zwischen Einzelfunktionen unterscheiden!

- Router > Layer 3

- Switch > Layer 2

- Access Point > L1/L2.

Der Fachbegriff für das Heimgerät: Multifunktions-Gateway (oder Residential Gateway).

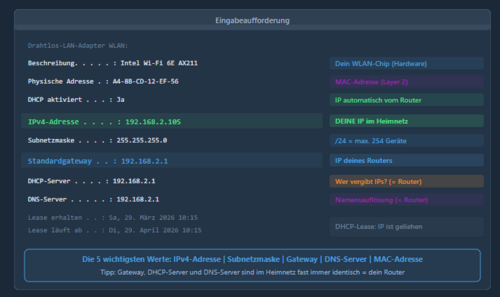

Hands-on: ipconfig /all verstehen

| Befehl | Was passiert? | Erwartetes Ergebnis |

|---|---|---|

ping 192.168.2.1

|

Testet Verbindung zum Router | <1 ms (LAN) oder 1–5 ms (WLAN) = OK |

ping 8.8.8.8

|

Testet Internet-Routing | 10–40 ms = normal. Klappt das, aber ping google.de nicht? → DNS-Problem!

|

tracert google.de

|

Zeigt jeden Hop zum Ziel | Hop 1 = Router, dann Provider-Knoten. Typisch: 8–15 Hops |

ipconfig /release + /renew

|

IP zurückgeben + neue holen | Hilft bei »verbunden, aber kein Internet« |

nslookup google.de

|

DNS-Auflösung testen | Zeigt DNS-Server + aufgelöste IP |

ipconfig /all zeigt alle Netzwerkadapter – auch virtuelle. Auf einem modernen Windows-PC siehst du oft 5–10 Adapter. Die meisten zeigen »Medium getrennt« und sind irrelevant.

Tipp: Suche den Adapter mit einer gültigen IPv4-Adresse (nicht 169.254.x.x). Nur dieser hat eine aktive Verbindung.

| Adapter | Was ist das? |

|---|---|

| WLAN / Ethernet | Deine echten Netzwerkadapter – hier stehen die relevanten Daten |

| vEthernet (WSL / Default Switch) | Virtuelle Adapter für Hyper-V / WSL – ignorieren |

| LAN-Verbindung* 9/10 | Wi-Fi Direct (Miracast) – ignorieren |

LAN vs. WLAN – Geschwindigkeit, Latenz & Frequenzen

Beide Technologien verbinden Geräte mit dem Router – aber mit sehr unterschiedlichen Eigenschaften:

| Eigenschaft | LAN (Gigabit) | WLAN 2,4 GHz | WLAN 5 GHz | WLAN 6 GHz |

|---|---|---|---|---|

| Praxis-Durchsatz | ~940 Mbit/s | 50–150 Mbit/s | 300–800 Mbit/s | 500–1.500 Mbit/s |

| Lokale Latenz | < 1 ms | 3–10 ms | 1–3 ms | ~1 ms |

| Reichweite | 100 m (Kabel) | Groß (Wände OK) | Mittel | Kurz |

| Störanfälligkeit | Keine | Hoch (Mikrowelle, BT) | Gering | Sehr gering |

| Sicherheit | Physisch (Kabel) | Verschlüsselung nötig (WPA2/WPA3) |

Die Werte zeigen die lokale Latenz (Gerät ↔ Router). Der Internet-Ping addiert zusätzlich ~10–30 ms. Beim Gaming zählt beides!

| Standard | Marketing | Jahr | Frequenz | Max. Brutto |

|---|---|---|---|---|

| 802.11n | Wi-Fi 4 | 2009 | 2,4 + 5 GHz | bis 600 Mbit/s |

| 802.11ac | Wi-Fi 5 | 2014 | nur 5 GHz | bis 6,9 Gbit/s |

| 802.11ax | Wi-Fi 6/6E | 2019/21 | 2,4 + 5 + 6 GHz | bis 9,6 Gbit/s |

| 802.11be | Wi-Fi 7 | 2024 | 2,4 + 5 + 6 GHz | bis 46 Gbit/s |

Die Brutto-Raten (PHY) sind Laborbedingungen. In der Praxis: Wi-Fi 4/5 ca. 50–70%, Wi-Fi 6/7 ca. 70–85%.

- LAN für alles Statonäre mit hohem Bandbreitenbedarf: Desktop-PC, Smart TV, Gaming-Konsole, NAS.

- WLAN 5 GHz für mobile Geräte im selben/nächsten Raum: Laptop, Tablet, Smartphone.

- WLAN 2,4 GHz für entfernte Geräte oder IoT mit geringem Datenbedarf: Smart Lights, Thermostate.

WLAN-Verbindungsaufbau & Sicherheit

| Standard | Jahr | Verschlüsselung | Schlüsselaustausch | Status |

|---|---|---|---|---|

| WEP | 1997 | RC4 (gebrochen) | Statisch | Unsicher – nie nutzen! |

| WPA2 | 2004 | AES-CCMP (128 Bit) | 4-Way-Handshake (PSK) | Aktueller Standard |

| WPA3 | 2018 | AES-CCMP/GCMP (128 Bit) | SAE (Dragonfly) | Empfohlen |

- SAE statt PSK: Schutz vor Offline-Wörterbuch-Angriffen (KRACK-resistent)

- Forward Secrecy: Jede Sitzung hat eigene Schlüssel – vergangener Traffic bleibt sicher

- Protected Management Frames: Schutz vor Deauth-Angriffen

WLAN erweitern & Netzwerktrennung

Das WLAN reicht nicht in alle Räume? Es gibt drei Ansätze:

| Methode | Backhaul | Praxis-Speed | Kosten | Bewertung |

|---|---|---|---|---|

| Repeater | WLAN → WLAN | 30–80% | 20–50 € | Notlösung |

| Access Point | LAN-Kabel → WLAN | ~100% | 40–100 € | Beste Wahl |

| Mesh-System | Intelligent (WLAN+LAN) | 70–100% | 150–400 € | Premium |

- Standard-Passwörter werden selten geändert (»admin/admin«)

- Keine Sicherheitsupdates nach dem Kauf

- UPnP öffnet automatisch Ports ohne Wissen des Nutzers

- Mirai-Botnet (2016): 600.000+ kompromittierte IoT-Geräte für DDoS-Angriffe

Einfachste Maßnahme: Gast-WLAN im Router aktivieren, »Zugriff auf Heimnetz« deaktivieren, IoT-Geräte dorthin verschieben.

»Mesh-fähig« auf der Verpackung heißt nicht automatisch echtes Mesh!

| Merkmal | Extended WLAN | Echtes Mesh |

|---|---|---|

| Handover | Client entscheidet (oft zu spät) | System steuert aktiv (802.11r/k/v) |

| Self-Healing | Nein | Route wird bei Ausfall umgeleitet |

| Band Steering | Nein | System wählt optimales Band |

| Verwaltung | Jedes Gerät einzeln | Zentrale App für alle Nodes |